Noticias

Noticias De Interés

Hydra, el malware que afecta tanto a ent…

Como es sabido, los dispositivos móviles Android no están a salvo de ser afectados por cualquier tipo de malware, ya que cada año se actualizan o diseñan nuevas familias con el fin...

Leer Más...Google Chrome recibe actualización de e…

La gigante tecnológica Google lanzó el jueves un parche de emergencia con el propósito de aislar un fallo de seguridad de día cero trás las primeras incidencias debida a la...

Leer Más...Meta identifica más de 400 aplicaciones…

Meta ha identificado 355 aplicaciones maliciosas en la Play Store y 47 en App Store especialmente diseñadas para robar usuarios y passwords de los usuarios de Facebook. Estas aplicaciones suplantaron aplicaciones...

Leer Más...RatMilad, el nuevo spyware para Android …

Zimperium Inc (Compañía de seguridad móvil) compartió recientemente su investigación sobre el nuevo software espía (RatMilad) para Android que enfoca principalmente como target a dispositivos empresariales. Nombrado como ‘RatMilad’, donde la variante original fue detectada detrás de una...

Leer Más...PsExec: nueva implementación sobre el p…

La compañía Israelí Pentera publicó un informe de seguridad en el que muestra el desarrollo de una nueva implementación para la utilidad PsExec, dicha implementación permite moverse lateralmente en una red utilizando el puerto...

Leer Más...El virus que utiliza YouTube como medio …

La famosa plataforma de vídeos YouTube, esta siendo protagonista como método de propagación de malware a través de videos enfocados a un público más juvenil, utilizando vídeos sobre videojuegos para propagar...

Leer Más...Se multiplican por ocho los ataques a tr…

Los exploits contra MS Office suponen el 82% del total de incidentes en las distintas plataformas, según el último informe trimestral sobre malware de Kaspersky. Las versiones antiguas de las aplicaciones...

Leer Más...Ataque de cifrado de datos en sistemas W…

Microsoft ha publicado una investigación realizada al grupo iraní conocido como DEV-0270 en la que han realizado ataques de cifrado de datos a víctimas usando la herramienta de cifrado de discos BitLocker que incorpora el propio...

Leer Más...Ejecución de código remoto en Zoom sin…

Project Zero de Google ha publicado los detalles de una ejecución de código remoto que afecta a Zoom permitiendo la ejecución de código remota. Debido a una serie de vulnerabilidades detectadas se puede realizar la explotación de ellas, pudiendo ejecutar código remoto en el ordenador de un usuario...

Leer Más...Descubierta una vulnerabilidad en Pegasu…

Pegasus Airlines es una aerolínea de bajo costo con sede en Turquía que expuso al público los datos de Electronic Flight Bag (EFB), incluida información confidencial como el código fuente, los datos de la tripulación, el personal, y los detalles de vuelo. Han sido compartidos detalles de un almacenamiento...

Leer Más...Retenido a rescate: 1,200 bases de datos…

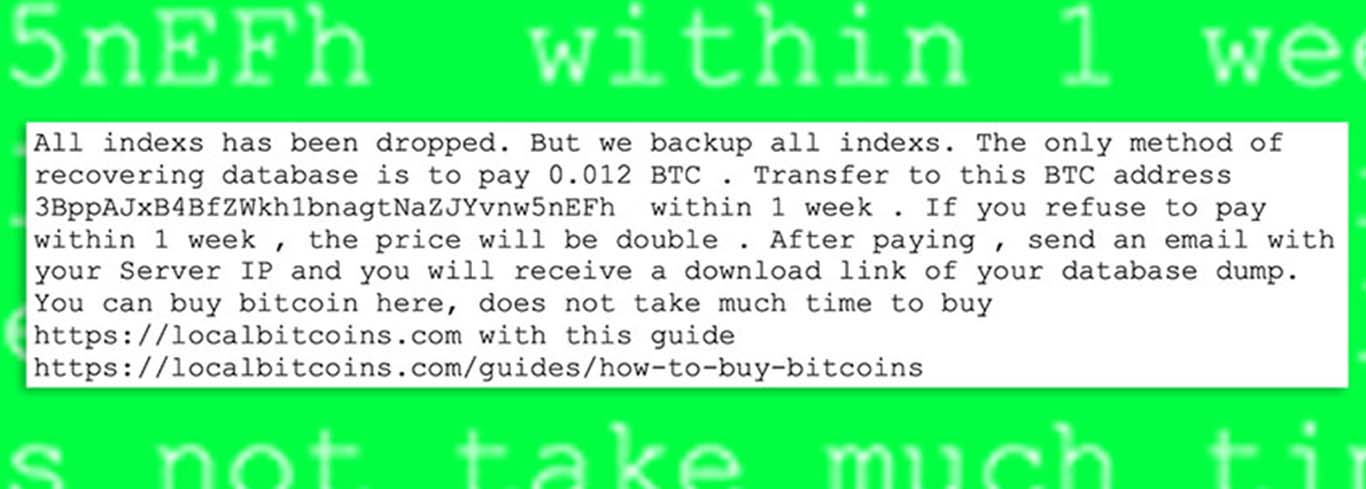

Encontrar, eliminar y rescatar bases de datos en la nube sigue siendo fácil, advierten los investigadores Mathew J. Schwartz (euroinfosec ) Nota de rescate dejada en bases de datos de Elasticsearch no seguras después...

Leer Más...Vulnerabilidades graves en un conocido f…

El equipo de investigadores de Microsoft encontró una serie de vulnerabilidades graves que permitía ejecución de comandos y escalada de privilegios en un conocido framework distribuido por MCE Systems. La vulnerabilidad se encuentra en el paquete com.mce.mceiotraceagent . Este paquete es utilizado por multitud de aplicaciones...

Leer Más...Colombia es el país de América Latina …

Es probable que exista un grupo de cibercriminales operando con el objetivo específico de obtener información De acuerdo a los resultados arrojados por la operación Discordia, realizada por el laboratorio de...

Leer Más...Investigadores demuestran cómo instalar…

Un equipo de investigadores alemanes ha descubierto un nuevo modelo de amenaza que afecta a los iPhones de Apple y que permite instalar malware en un dispositivo incluso cuando está...

Leer Más...Recomendaciones básicas para evitar ata…

El grupo de ransomware Conti está causando verdaderos quebraderos de cabeza a los gobiernos de todo el mundo, el último país en sufrir su ataque ha sido Costa Rica, que ha tenido que declarar el estado de emergencia nacional. El FBI...

Leer Más...Costa Rica declara el estado de emergenc…

El ataque puede afectar a diversos organismos oficiales y a las transacciones de la población. Los ataques de hackers son muy habituales y noticia casi diaria cuando están relacionados con las grandes empresas, sin...

Leer Más...Fakecalls: ingeniería social en bancos …

El troyano bancario que se hace pasar por las apps de los bancos surcoreanos más populares para conseguir datos comprometidos. El malware en cuestión está atacando por medio de dispositivos Android a dos de los bancos más populares coreanos, enmascarándose como aplicaciones...

Leer Más...Países de América Latina entre afectad…

BlackCat, sucesor de los grupos BlackMatter y REvil, apunta a entornos corporativos con malware extremadamente efectivo y personalizable En un nuevo informe, titulado “A bad luck BlackCat“, nuestros investigadores revelan los...

Leer Más...Exploran los dos lados de una amenaza de…

El coste final de un ataque de ransomware es siete veces mayor que la cantidad que se paga por el rescate. Check Point Research (CPR) muestra nuevos datos sobre el impacto...

Leer Más...Microsoft: vulnerabilidad de escalada de…

Microsoft reveló el pasado martes, 26 de abril, un par de vulnerabilidades de escalada de privilegios en Linux que podrían ser aprovechadas para acceder a los equipos. Los descubridores las han denominado conjuntamente como «Nimbuspwn» al poder usarse consecutivamente para...

Leer Más...El malware ‘More_Eggs’ infiltrado en…

El investigador de seguridad de la empresa eSentire, Keegan Keplinger, ha publicado una noticia en la que alerta de una nueva estafa en la que al ingeniería social es la clave. En el comunicado, detectan que la estafa está orientada a atacar a gerentes y altos directivos utilizando currículum falsos...

Leer Más...Honda ha sido hackeado permitiendo arran…

Ha sido revelada una vulnerabilidad de «ataque de repetición» que afecta a modelos de automóviles Honda y Acura y que permite a un actor cercano desbloquear su automóvil e incluso arrancar su motor desde una corta distancia. La vulnerabilidad está catalogada como...

Leer Más...Vulnerabilidad crítica en Sophos Firewa…

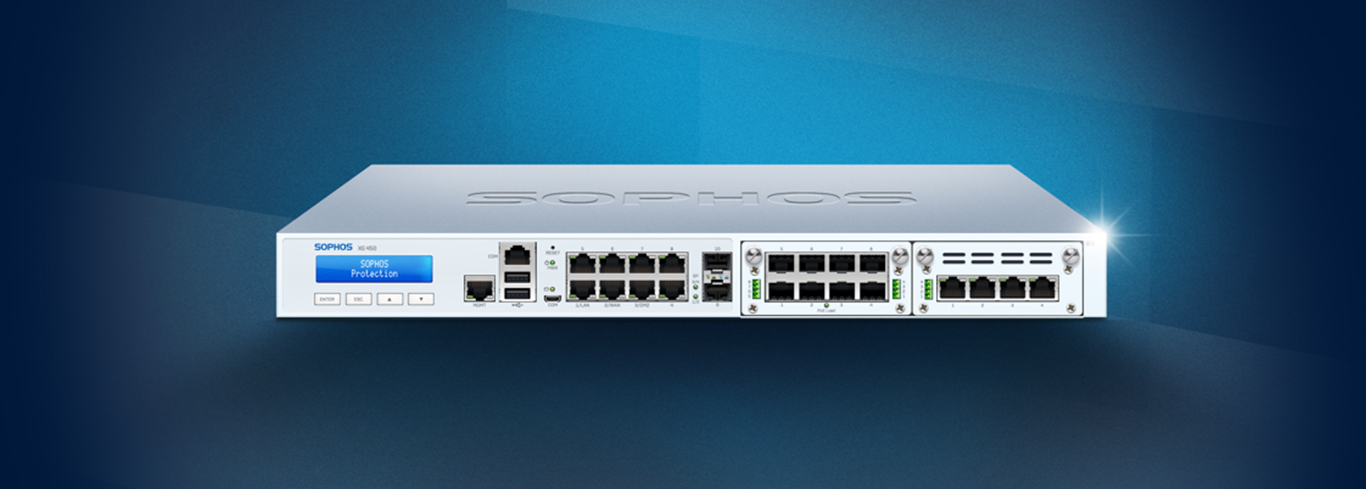

La empresa de ciberseguridad Sophos ha emitido un comunicado en el que advierte de un grave fallo de seguridad en su firewall que está siendo explotado activamente. El fallo, registrado con el código CVE-2022-1040, tiene una calificación de 9,8 sobre 10 en el sistema CVSS y afecta a la versión 1.5 MR3...

Leer Más...Más de 1.7 millones de credenciales de …

Divulgan cifras sobre la cantidad de credenciales de acceso a servicios públicos que fueron robados como consecuencia de infecciones con malware que roba contraseñas. Organismos de varios países de América...

Leer Más...Un fallo en el algoritmo de cifrado del …

Cuatro investigadores de la Universidad de Kookmin en Corea del Sur descubren una vulnerabilidad en el algoritmo de cifrado del ransomware que permite obtener la clave maestra y recuperar la información secuestrada. Hive es una familia de ransomware relativamente reciente. Los primeros ataques se notificaron en junio...

Leer Más...Detectan nuevo malware capaz de controla…

Check Point Research (CPR), la división de Inteligencia de Amenazas de Check Point® Software Technologies Ltd. (NASDAQ: CHKP), un proveedor líder de soluciones de ciberseguridad a nivel mundial, ha detectado...

Leer Más...0-Day Magento & Adobe Commerce

Adobe lanzó el domingo pasado diversos parches para contener una vulnerabilidad de seguridad crítica que afecta a sus productos Adobe Commerce y Magento Open Source. El error en cuestión permite la ejecución remota de código (RCE) y es considerado un error de día cero en...

Leer Más...Fallo sin parchear de Zoho fue utilizado…

El Comité Internacional de la Cruz Roja (CICR) escribe el 16 de febrero que el hackeo revelado el mes pasado contra sus servidores fue un ataque dirigido, probablemente coordinado por...

Leer Más...“El Estafador de Tinder” valida los …

Estudio de Kaspersky revela que 8 de cada 10 latinoamericanos que utiliza apps de citas siente temor de ser estafado o de toparse con perfiles falsos en estas plataformas El documental...

Leer Más...Vulnerabilidad crítica en Cisco Unified…

Cisco ha publicado un boletín de seguridad crítico para abordar una vulnerabilidad en sus productos Cisco Unified Contact Center Management Portal (Unified CCMP) y Unified Contact Center Domain Manager (Unified...

Leer Más...Detectadas múltiples vulnerabilidades e…

Se han descubierto una serie de vulnerabilidades en la plataforma de videoconferencias de Microsoft, Microsoft Teams, que permitirían a los atacantes la realización de spoofing de las previsualizaciones de los enlaces, la...

Leer Más...Joker, el troyano para Android, sigue co…

No es la primera vez que Joker, el troyano para Android, se cuela en aplicaciones que se encuentran en Google Play. En este caso, el malware ha sido encontrado en 15...

Leer Más...Vulnerabilidades críticas en impresoras…

Se han revelado varias vulnerabilidades críticas en impresoras HP que llevan expuestas 8 años. El descubrimiento se ha llevado a cabo por los investigadores de seguridad de F-Secure Labs Timo Hirvonen y Alexander Bolshew...

Leer Más...Nuevo malware escrito en JavaScript infe…

Se ha detectado recientemente un malware para Windows desarrollado en JavaScript que se utiliza para instalar troyanos de acceso remoto en los dispositivos infectados. Expertos del equipo de investigación de ciberamenazas...

Leer Más...Expuesta información de 1,2 Millones us…

GoDaddy informó que el pasado 6 de septiembre un atacante pudo acceder a sus sistemas a través de una contraseña comprometida. GoDaddy notificó el pasado lunes al organismo de control financiero de...

Leer Más...Descubren un exploit zero day permite ad…

Pese a los esfuerzos por parte de Microsoft por convertir a su sistema operativo en un entorno seguro, lo cierto es que casi de forma periódica aparecen amenazas que ponen en...

Leer Más...Nuevo ransomware cifra ficheros con WinR…

El nuevo ransomware utilizado por el grupo autodenominado «Memento team» utiliza el famoso programa de compresión WinRAR para cifrar los ficheros del equipo con una contraseña, tras lo cual elimina...

Leer Más...Vulnerabilidad Zero-day Zero-click efect…

La vulnerabilidad CVE-2021-30860, apodada FORCEDENTRY, permite la ejecución de código arbitrario en el dispositivo afectado. Afortunadamente es posible corregirla por medio de la actualización de los dispositivos.

Leer Más...Grave vulnerabilidad 0-day en Windows es…

Se ha descubierto una vulnerabilidad de día cero no parcheada en Microsoft Windows que está siendo explotada activamente para lanzar ataques dirigidos contra organizaciones. La vulnerabilidad ha sido descubierta por el...

Leer Más...Los dispositivos BlueTooth vuelven a ser…

Se han revelado un conjunto de nuevas vulnerabilidades que afectan a los dispositivos Bluethooth. Estas vulnerabilidades podrían causar una denegación de servicio y, potencialmente, ejecutar código arbitrario. El conjunto de errores...

Leer Más...La caja de trucos de LockFile ransomware…

LockFile es una nueva familia de ransomware que surgió en julio de 2021 tras el descubrimiento en abril de 2021 de las vulnerabilidades de ProxyShell en los servidores de Microsoft...

Leer Más...Los 5 mitos de la ciberseguridad en un m…

La ciberseguridad es actualmente un elemento clave para la competitividad de las empresas. Según datos del reporte de amenazas realizado por Bitdefender 2020, los ataques ransomware a las empresas registró...

Leer Más...Detectan variedad de malware en la Darkn…

El malware se distribuye por correo electrónico y está a la venta en la Darknet por 49 dólares. Check Point Research (CPR), la división de Inteligencia de Amenazas de Check Point® Software...

Leer Más...Actualiza tu ordenador: detectan cuatro …

La división de inteligencia de amenazas de la empresa de ciberseguridad Check Point ha identificado cuatro vulnerabilidades de seguridad que han afectado a diferentes productos de Microsoft Office, incluidos Excel y Office...

Leer Más...Anonymous revela correos y contraseñas …

En la madrugada de este martes, el grupo de hackers Anonymous, conocidos mundialmente por su ciberactivismo, publicaron una lista con correos y contraseñas de miembros del Ejército Nacional.A través de Anonymous Colombia se...

Leer Más...Exponen más de 1 millón de contraseña…

ESET advierte que organismos de varios países de América Latina forman parte de una exposición global que contiene más de 3 mil millones de contraseñas asociadas a más de 2...

Leer Más...ZHtrap, la nueva amenaza que convierte r…

Los dispositivos de redes, como por ejemplo un router, pueden sufrir muchos ataques. Son muchas las variedades de malware que de una u otra forma pueden comprometer la seguridad. En...

Leer Más...Egregor: 10 errores que cometió Cencosu…

La empresa Cencosud, una de las naves insignias de América Latina fue virtualmente destrozada por el virus Egregor manejado por un grupo de hackers. En la información que comenzó a filtrarse...

Leer Más...Hackean empresa de cámaras de seguridad…

Quizás pronto cabrá preguntarse ¿qué empresa de seguridad fue hackeada hoy? Verkada Inc., una empresa de cámaras de seguridad de Silicon Valley, ha sufrido una filtración de datos en la que...

Leer Más...El ransomware se ha convertido en una in…

El sector sigue creciendo en sofisticación y escala, a pesar de los esfuerzos de los organismos policiales y de la mayor concienciación de las empresas. Según un nuevo informe de la...

Leer Más...¿Guardas tus contraseñas en LastPass? …

Si queremos estar protegidos en Internet, uno de los pasos más importantes es usar contraseñas largas, seguras y diferentes. Y como recordarlas todas ellas es una tarea complicada, al final...

Leer Más...El año 2020 será recordado por el resu…

El año 2020 ya finalizado vino con una serie de cambios en nuestra forma de trabajar. La pandemia, a la que todavía hoy nos enfrentamos, aceleró la transformación hacia el...

Leer Más...Que no le roben su cuenta de Gmail con e…

El correo electrónico es muy utilizado por los usuarios en su día a día, tanto a nivel personal como empresarial. Esto también hace que los piratas informáticos puedan lanzar muchas...

Leer Más...Una vulnerabilidad crítica en Sudo perm…

El equipo de investigación de seguridad de Qualys ha descubierto una vulnerabilidad crítica en Sudo que data de hace casi 10 años. El bug bautizado como "Baron Samedit" puede ser explotado por cualquier usuario local...

Leer Más...Nazly Borrero Vásquez, experta en ciber…

La CEO de IT Service and Beratung SAS, Nazly Borrero Vásquez, dijo a Ciberseguridad LATAM que “en 2021 el ransomware se ha tornado como la herramienta predilecta de los ciberdelincuentes”...

Leer Más...Operación Spalax: Ataques de malware di…

Investigadores de ESET revelan detalles de ataques dirigidos a instituciones gubernamentales y compañías de Colombia, especialmente de industrias como la energética y la metalúrgica En 2020, ESET vio varios ataques dirigidos...

Leer Más...¿Tiene Preguntas?

Nosotros podemos ayudarle

Calle 67 # 8-16. Oficina 304

Calle 67 # 8-16. Oficina 304

+57 315 860-7000

+57 315 860-7000